בעקבות פרשת מסטרגייט, נשאלתי בפייסבוק הארור ובמקומות נוספים איך בדיוק אפשר להצפין קוד ב-PHP, איך בדיוק 'פתחתי' את ההצפנה הזו ואיך כל העסק עובד. בפוסט הזה אני אסביר על Base64 encoding ואיך האקרים דה לה שמאטע משתמשים בו על מנת להחביא קוד זדוני בכל מיני מקומות.

אני לא אכנס להסבר הטכני על קידוד Base64, מלבד העובדה שמדובר בדרך להכניס מידע בינארי (כמו תמונות למשל) לתוך קובץ ASCII (למשל קובץ HTML). שימוש לגיטימי לקידוד כזה הוא למשל לקחת תמונה ולהציב אותה בתוך קובץ HTML וכך לחסוך קריאת HTTP.

רוצים דוגמה? אני מתאר לעצמי שכן – שימו לב לתמונה הזו:

איך יצרתי אותה? פשוט לקחתי תמונת gif קיימת בשם israel.gif והמרתי אותה לקידוד 64, לקחתי את הקידוד והדבקתי אותו בתגית image. ממש כך:

<img src='data:image/gif;base64,R0lGODlhFAANANUAAAMDhc/P6IuLx+rq9PX1+s3N57Cw2aOj04yMyKGh0rGx2czM58zM5nNzvPb2+19fsPLy+YyMx7e33GdntMTE46+v2MbG5JKSyv7+//Dw97m53mVls1xcrnd3vvv7/c7O6JCQyfT0+crK5gAAg/Pz+RkZkP///wAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAACH5BAAAAAAALAAAAAAUAA0AAAZbQJJwSCwWS8ikcrkcOZ9PAABKFVmvokJAYQgUsFeTeGwiDCKIgYPMZms2icOE0q6bIB1xg2BvSzgXIA8WfWweGQICIRh1YFYLARUGHwyOIlRQUphPTJ2dRqCgQQA7' />

איך המרתי את התמונה לקובץ? יש ממירים לקידוד base64 ש��ובדים ברשת בחינם. אני השתמשתי בקוד PHP קטן שמשמש אותי להמרת תמונות. הוא מובא כאן לשם הדוגמה בלבד:

<?php

$file = "israel.gif";

if($fp = fopen($file,"rb", 0))

{

$picture = fread($fp,filesize($file));

fclose($fp);

$base64 = chunk_split(base64_encode($picture));

$tag = "<img src='data:image/gif;base64,$base64' />";

print $tag;

}

ניתן לראות שבקוד ה-PHP אני משתמש בפונקציה שנקראת base64_encode, אלו מכם שמבינים קצת ב-PHP ידעו כבר שיש גם פונקציה בשם base64_decode ובשתי הפונקציות אני יכול להשתמש על מנת להפוך תמונה או מחרוזת טקסט ל-base64 ואז בחזרה.

למרבה הצער, הפונקציה החביבה הזו שעוזרת לנו להטמיע קבצים בינאריים בקבצי ASCII ומשמשת לשימושים תמימים לגמרי, מסוגלת גם לבצע הצפנת קוד. איך בדיוק? בוא וניצור קוד זדוני כלשהו – כמו למשל קוד כזה:

print "This site is hacked. MUHAHAHA!";

לא צריך להיות מתכנת גדול כדי להבין שהקוד הזה מדפיס שורה מעצבנת למדי שמודיעה שהאתר נפרץ. נניח ואני רוצה להצפין את השורה הזו, כל מה שעלי לעשות זה להמיר את הטקסט ל-base64. אני אפילו יכול להשתמש במחולל ברשת כדי לעשות את זה או להשתמש בקוד הבא:

$my_code = 'print "This site is hacked. MUHAHAHA!";';

$base64 = base64_encode($my_code);

print $base64;

הטקסט This site is hacked. MUHAHAHA! נראה בצורתו ה-base64 כך:

cHJpbnQgIlRoaXMgc2l0ZSBpcyBoYWNrZWQuIE1VSEFIQUhBISI7

נשאלת השאלה, איך אני גורם למחרוזת הטקסט הזו לרוץ כמו קוד – כל מה שאני צריך לעשות זה להשתמש בפונקציה base64_decode:

base64_decode($base64)

אבל עדיין צריך להריץ את הפונקציה הזו. בדיוק בשביל זה אנו משתמשים בפונקציה שנקראת eval. מדובר בפונקציה שמריצה כל מחרוזת טקסט שאנו מזינים לתוכה. למשל:

eval("print 2*2;");

יציג לנו 4.

אם אני אקח את המחרוזת שלי, יעשה לה base64_decode על מנת להפוך אותה לטקסט רגיל ואת הטקסט הזה אני אדחוף ל-eval, מה שיש בתוכה ירוץ – הנה הדוגמה!

eval(base64_decode('cHJpbnQgIlRoaXMgc2l0ZSBpcyBoYWNrZWQuIE1VSEFIQUhBISI7'));

כך, המשתמש התמים שמחפש את הטקסט הזדוני שלי במטרה למחוק אותו, לא יוכל למצוא אותו לעולם. אלא אם כן הוא יודע בדיוק מה לחפש – במקרה שלנו eval ו-base64_decode. אחרי שהבנו גם איך ההצפנה דה לה שמאטע הזו עובדת, גם קל לנו לפתוח אותה – כל מה שעלינו לעשות זה להחליף את ה-eval ב-print, על מנת לא להריץ את הקוד אלא להציג אותו. אם למשל אני אחליף את ה-eval בקוד הזדוני ב-print, אני אראה את מלוא הקוד:

print(base64_decode('cHJpbnQgIlRoaXMgc2l0ZSBpcyBoYWNrZWQuIE1VSEFIQUhBISI7'));

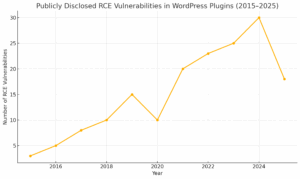

למרבה הצער, רוב אלו ששותלים קודים זדוניים, לא עושים את זה על מנת להדפיס הודעות מציקות אלא על מנת להחביא קודים זדוניים הרבה יותר – כמו למשל במקרה של מסטרגייט, שם הקוד שהוחבא באופן הזה לא רק משדר מידע מהבלוג אל מסטרגייט, אלא גם מאפשר למי ששולט בשרת של מסטרגייט להשתלט על האתר שמשתמש בתבנית. לפיכך, שווה להפעיל את התוסף של TAC ולחפש בתבניות שלכם שימוש ב-eval וב-base64_encoding.

הערה חשובה שנוספה לאחר פרסום הפוסט: ים מסיקה הסביר לי שהטרמינולוגיה הנכונה שצריך להשתמש בה היא קידוד ולא הצפנה: "אנחנו משתמשים במילה "הצפנה" לדבר שמבחינה אלגוריתמית – בלתי ניתן להחזיר אותו לצורתו המקורית ללא נתונים מסויימים (כמו "מפתח ההצפנה" ב-RSA, או הטקסט המקורי עצמו ב-MD5).

ב-Base64 מקפידים להשתמש במילה "קידוד", מכיוון שיש דרך אלגוריתמית פשוטה בזמן ריצה פולינומי ל-2 הכיוונים: גם לקידוד מחרוזת וגם לפענוח שלה."

וכמובן שהוא צודק במאה אחוזים.