הפוסט הזה עוסק בהתקנה של Openclaw, הטרנד החדש והרותח בעולם הסוכנים של ה-LLM על רפסברי פיי. נדרשת הבנה ברספברי פיי ובכלל ב-SSH. כדאי להתחיל פה אם אתם לא מכירים מה זה רספברי פיי ואיך להתחבר אליו.

Moltbot או Openclaw או Clawdbot בשמו הותיק יותר הוא פרויקט open-source סופר-ויראלי שהושק ממש כמה שבועות לפני כתיבת שורות אלו על ידי המפתח האוסטרי פיטר שטיינברג (המייסד לשעבר של PSPDFKit שנמכרה ביותר מ-100 מיליון דולר). בגדול, זו תוכנה שמותקנת על מחשב ויכולה לבצע אינטרארציה עםן הקבצים ועם תוכנות שונות. למשל – מנקה אימיילים, שולח הודעות, מנהל לוח שנה, מזכיר לך לבצע check-in לטיסה, מבצע פעולות בדפדפן, כותב קוד, מנהל קבצים ועוד. אפשר גם להפעיל דרך אפליקציות הצ'אט המוכרות כמן (WhatsApp, Telegram, Discord, Slack, Signal, iMessage וכו'), והוא יכול אפילו לשלוח לך הודעות יזומות (proactive) כמו תדריך בוקר או תזכורות. Openclaw. כן. זה בלגן.

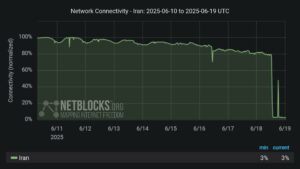

הבעיה הכי גדולה איתו היא האבטחה. להתקין ולהריץ אותו על המכונה שלכם נכון לעכשיו זה אסון אבטחתי שמחכה להתממש וכבר היו לנו לא מעט צרות ובעיות איתו. פתרון טוב הוא להתקין אותו במכונה מבודדת (לא במחשב האישי) ומנוטרת היטב ולחשוב מצוין על האינטגרציות. במדריך הזה אני מסביר איך מתקינים אותו על רספברי פיי. אחרי ההתקנה, אני אשמח אם תכנסו לחלק של ״אבטחה״ כדי לפחות לוודא שלא כל קראקר חמוש בשודאן יכול להכנס ולעשות טרור. כמו כן – כדאי מאד לחשוב מאה אלף פעם מה מחברים אליו.

רגע, איך קוראים לזה? ולמה?

בתחילה השם הראשוני Clawdbot גרמו ל-Anthropic (חברת Claude) לפנות אליו בנימוס אבל עם נבוט גדול ולדרוש שינוי שם, כי זה נשמע/נראה קרוב מדי למותג שלהם. תוך פחות מ-72 שעות הפרויקט עבר aינוי שם ל-Moltbot — משחק מילים על molt (התנשלות קליפה של סרטנים/לובסטרים), עם הסלוגן "אותו לובסטר, קליפה חדשה". האתר עבר ל-molt.bot, אבל אנחנו רגילים. בקיצור, Clawdbot ו-Moltbot הם אותו דבר בדיוק — אותו קוד, אותה פונקציונליות, אותו לובסטר. רק עם שם חדש כדי להימנע מבעיות משפטיות. עכשיו השם שלו הוא OpenClaw.

התקנה

המצרכים:

- זה אמור לעבוד על רספברי פיי4 ומעלה. אני בדקתי עם רספברי פיי5 עם 8 ג׳יגהביט.

- כרטיס עם נפח של 32 ג׳יגהביט.

- Raspberry Pi OS (64-bit) מותקן.

- טוקן של OpenAI או Gemini. אני מניח שתדעו להסתדר עם זה.

סידור הרספברי פיי:

יש לבצע את הפקודות האלו כדי לסדר את הסביבה:

- שדרוג והתקנה של כל החבילות עם הפקודה sudo apt update && sudo apt full-upgrade -y

- התקנה של Node מגרסה 22 ומעלה.

- התקנה של homebrew, זה לא נדרש להתחלה אבל חוסך כאב ראש אחר כך וגם הודעה קצת מלחיצה

/bin/bash -c "$(curl -fsSL https://raw.githubusercontent.com/Homebrew/install/HEAD/install.sh)"

שימו לב שאחרי ההתקנה יש כמה שורות שחייבים להקליד כדי שזה יכנס ל PATH!

התקנה

אני משתמש ב-NPX. זה פשוט הרבה יותר קל כי לא צריכים להתעסק עם ה PATH. בגדול, באתר של OpenClaw יש שורה שמקלידים אותה בטרמינל והוא מטפל בהתקנה.

npm i -g clawdbotאחרי זה:

openclaw onboardואז מתחילים בתהליך ה-Setup. שימו לב! יש שם כמה דברים חשובים וזה ממש לא next next next.

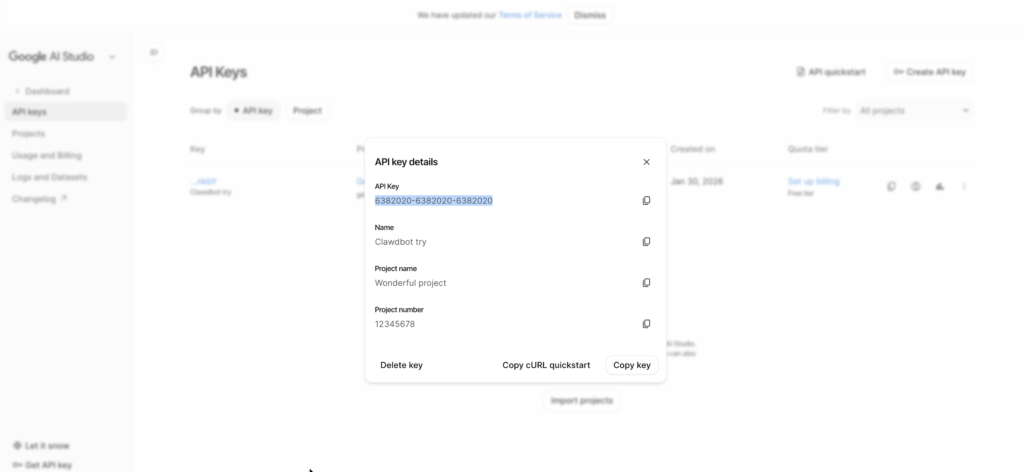

החיבור עם ספק LLM חיצוני

למרות שאפשר לעבוד גם עם ספק LLM פנימי, רספברי פיי5 יתקשה קצת להכיל את שניהם. אז אני ממליץ בשביל התחלה לחבר ל OpenAI או ג׳מיני. עם זה ג׳מיני, אז זה די פשוט – מקלידים את הטוקן. אם זה OpenAI זה טיפה יותר מסובך כי צריך להעתיק כתובת לדפדפן ואז עוד פעם חזרה לטרמינל. אבל זה לא משהו שישבור אתכם.

עוד משהו חשוב שקצת אכלתי עליו קש:

הגדרתי את המודל כ-gemini-3-pro (כי אנחנו תמיד רוצים את הכי חדש, לא?), ומיד קיבלתי שגיאת RESOURCE_EXHAUSTED.

זה קרה כי מודלים בגרסאות Preview או Pro מתקדמות לרוב לא נכללים ב-Free Tier של גוגל ללא כרטיס אשראי, והמכסה שלהם היא 0. הפתרון: שינמוך טקטי למודל המהיר והיעיל יותר למשימות זמן-אמת. או לחלופין לשים כרטיס אשראי ולשלם כמה סנטים.

החיבור עם ווטסאפ

החיבור עם ווטסאפ הוא די חמוד וגם אינטאוטיבי. אני ממליץ כן ללכת על זה.

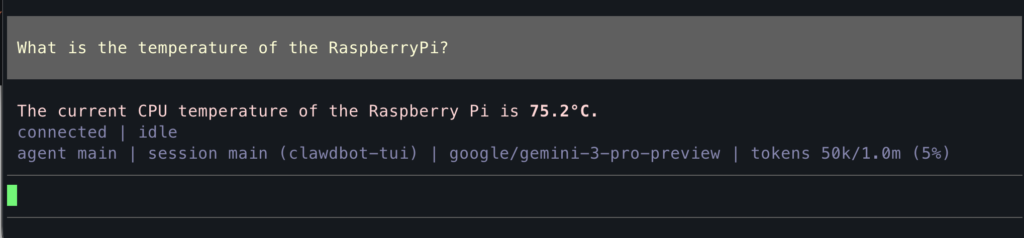

אחרי ההתקנה יש הרבה מלל ואז יש גם אפשרות להתחיל להקליד! יש! או לחלופין לפתוח טרמינל חדש ולהקליד

npx clawdbot tuiטוב, זה בתיאוריה, בפועל זה לא תמיד קורה. אני אעבור פה על שגיאות שקרו לי:

הכל עובר אבל בפועל אני מקליד והוא אומר שהכל בסדר ואני לא מקבל פלט. או לחלופין שגיאת unautherized.

זה קורה בגלל token mismatch. תהליך ה-Onboarding מעדכן את קובץ הקונפיגורציה בדיסק (~/.clawdbot/clawdbot.json), אבל ה-Daemon (שירות הרקע שרץ ב-Systemd) עדיין מחזיק בזיכרון את הטוקן הישן (או ריק). נוצר מצב של "Race Condition" בין הקונפיגורציה לסרביס.

הפתרון: ריסטארט כפוי ל-Gateway כדי שיטען את הקונפיגורציה מחדש:

npx clawdbot gateway restart

אם זה לא עובד, עורכים ידנית את קובץ ה-JSON ומוודאים שה-Token תחת gateway.auth זהה ל-Token תחת gateway.remote. אם עדיין לא עובד, ספקו ל -LLM את התוכן של הקובץ הזה.

אחרי כל טעינה: npx clawdbot gateway restart. חובה חובה.

עוד בעיות מוזרות

אם דברים מתפוצצים לך, לשים לב לפקודה

npx clawdbot doctorשהיא פקודה שמבצעת אבחון ראשוני להגדרות ומאד מוצלחת.

הפקודה npx clawbot logs מביאה את הלוגים, ספקו אותו ל LLM והוא יבין מה לעשות.

אם הכל תקין, אפשר להתחיל לעבוד עם ה-CLI. כתבו למשל "Create a poem and insert it to ~/.poem.txt" ותוכלו לראות.

עכשיו הכיף האמיתי יכול להתחיל!

אבטחה

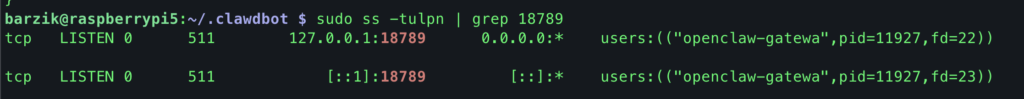

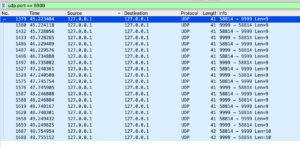

הכלל הראשון באבטחת הסיוט הזה הוא צמצום משטח ההתקפה (Attack Surface). אנחנו רוצים שה-Moltbot יהיה נגיש אך ורק לתהליכים שרצים בתוך הרספברי פיי עצמו, ושום סריקת פורטים חיצונית, בין אם מהאינטרנט ובין אם מהרשת הביתית, לא תגלה שהוא קיים. כדי לוודא את זה, השתמשנו בפקודה ss (המחליפה המודרנית של netstat) כדי להציץ אל מאחורי הקלעים ולראות על אילו "דלתות" המערכת מאזינה וסיננו לפי הפורט 18789

קיבלנו שתי תוצאות מה שאנחנו רואים כאן הוא המצב האידיאלי, "מערכת נעולה". שימו לב לעמודה הרביעית בפלט: הכתובת 127.0.0.1:18789 מייצגת את ה-Localhost ב-IPv4, והכתובת [::1]:18789 מייצגת את אותו הדבר ב-IPv6. המשמעות הקריטית היא שה-Gateway של הבוט ביצע "Binding" (הצמדה) אך ורק לממשק ה-loopback. אני יכול להתחבר אליו רק מעצמו. אם הייתם רואים שם 0.0.0.0, זה היה סימן שהשירות חשוף לכל הרשת; אבל במצב הנוכחי, גם אם האקר יצליח לחדור ל-Wi-Fi הביתי שלכם ויסרוק את הכתובת של הפיי, הוא יקבל הודעת "Connection Refused". הבוט פשוט שקוף כלפי חוץ. כמובן שאם הרספברי פיי עצמו חשוף החוצה זה לא יעזור וכמובן שאנחנו עדיין חשופים למתקפות אחרות. אבל זה הבסיס.

ומה עכשיו? בוא נראה מה אפשר לעשות עם חיבור שלו לעולם האמיתי!

תגובה אחת

תודה רבה על המדריך

אני מניח שהחלק האבטחתי הכי משמעותי הוא אינטגרציה עם כלים חיצוניים כמו מיילים או קבצים

בלי זה, הוא לא שונה מג'ימני בטלפון או מאיזה פייתון קרונ ג'וב

ועוד שאלה היא – ממה בדיוק חוששים? האם שפורץ יכנס למחשב או שפורץ יכנס לבוט?

כי אם הוא הגיע לבוט הוא יגיע כבר לקבצים והוא לא צריך את הבוט באמת

כל עוד הבוט מדבר רק עם OpenAI ועם טלגרם ועם הקבצים, לא אמורה להיות בעיה לא?