בהמשך לפרסום בכלכליסט, הנה הפוסט שלי על חולשת האבטחה שחשפה את כל מאגר הלקוחות של בוקס.

חברת בוקס היא אחת מרשמיות שמות המתחם הגדולות בישראל. מה זה שם מתחם? זו כתובת האינטרנט. אם מישהו רוצה לרכוש כתובת אתר כמו למשל achlabachla.co.il הוא חייב לקנות את זה מרשמית שם מתחם. כמו בוקס.

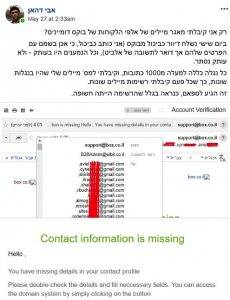

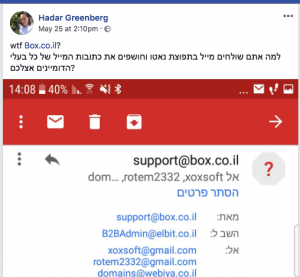

לבוקס יש יותר מ-200,000 לקוחות. מאגר עשיר ביותר של בעלי אתרים ומנהלי אתרים. בחודשים האחרונות אני שומע קולות מתחום בניית האתרים שמלינים על התקפות ממוקדות שנעשים על לקוחות של חברת בוקס וכן על דליפות מידע שמראות על כך שהמאגר הזה דלף לרשת. כך למשל אבי דהאן, בונה אתרים, התלונן בסוף מאי שספאמר שלח לו ולעוד 1,000 לקוחות של בוקס ספאם וחשף את המיילים שלהם לכולם. בנוסף, שמעתי תלונות נוספות מאנשים שעוסקים במסחר בשמות מתחם ונמצאים בקהילת DN.

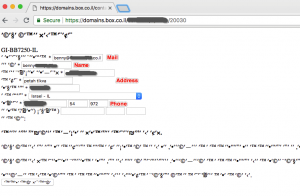

יצאתי לבדוק. במחקר משותף עם מתי מנקס, יזם אינטרנט (מנכ״ל קבוצת MENKES) למי שלא מכיר ומומחה הדומיינים שמאחורי קהילת הדומיינים הגדולה בישראל) ובין היתר אחד מהלקוחות הגדולים של חברת בוקס – בסיוע המידע שהשגנו ביחד ותוך מספר דקות של בדיקה, ללא שימוש בעזרים טכניים בכלל, הבנתי איך לקבל את כל מאגר הלקוחות המלא של החברה: שמות מלאים, טלפונים, מיילים וכתובות. איך עושים את זה? ממשק לעדכון פרטי לקוחות שהיה לא מאובטח ולא מוגן כלל וניתן היה לסרוק אותו בקלות ולשלוף את כל פרטי הלקוחות. כ-200,000 מהם.

איך זה עובד? ממשק ישן לעדכון, אך כזה שחשוף במיילים שנשלחו ללקוחות, מאפשר עדכון פרטים ללקוחות. למרבה הצער, כל מי שרשום למערכת יכול לצפות בפרטי כל לקוח. איך? יש מספר רץ בממשק ששינוי פשוט שלו ב-URL מאפשר קבלת פרטי הלקוח שה-ID משוייך אליו.

למשל, כל לקוח יכול להכנס אל הכתובת https://domains.box.co.il/XXXX/YYYYY/20030 (פרטי הכתובת הוסוו כמובן, זה לא XXX או YYY) ופשוט לשנות את המספר מ-1 ועד 230000 ולצפות בכל הפרטים. כיוון שאין הגנה כלל על האתר, ניתן לכתוב סקריפט פשוט ששואב את כל הנתונים תוך דקות בודדות. לאור הפרסומים והתגובות של לקוחות של בוקס, כנראה שיש מי שעשה את זה ומכר את הפרטים.

מדובר בסכנה אמיתית מלבד אובדן הפרטיות. חלק מהפרטים המופיעים בממשק הלקוחות אינם גלויים בבקשות WHOIS שנעשות לדומיין וכך אפשר להוציא התקפות פישינג ממוקדות יחסית. מה שמרגיז הוא שמדובר בתקלה שכל מפתח ווב מנוסה היה מבחין בה מייד. לא מאפשרים גישה לפרטים שהם לא של הלקוח ומגינים על האתר ממתקפת ברוט פורס. כן, זה כל כך פשוט.

למרבה הצער, כנראה שאם הייתם לקוחות של בוקס, סביר להניח שהפרטים שלכם כבר ברשת. גלו אחריות וזהירות בכל מייל שנשלח בנוגע לשם המתחם שלכם.

8 תגובות

במקרה שלי אני לא מפחד מזה

הסיבה: אני רושם דומיינים בbox רק סיומות co.il ובדומיין co.il לא ניתן להסתיר את הפרטים בכל מקרה

מה שניתן לעשות ברוב שאר הדומיינים

אז אם בכל מקרה היית עושה whois על הדומיינים שלי היית מקבל את הפרטים האלה בכל מקרה

=כבוד לרוסיפ

מוכיח מה שהיה ידוע:

BOX זה אתר של חובבנים

חובבנים בשירות וחובבנים באבטחה

רציתם דומיין ב 50 שקל קיבלתם אבטחה ששווה 50 שקל

הא שכחתי שטוויטר לא נפרצו

מה אתה מקשקש

אני ימשיך לקנות אצלהם כי אין סיבה לשלם על אותו דומיין במקום אחר כמעט כפול

שלום רן,

אכן גם אני קיבלתי מייל כזה ומיידית שלחתי להם מייל בנושא… אך משום מה התקבלה תשובה לקונית שאין שום תקלה ופריצה למאגרי הנתונים שלהם.

והנה אכן אני רואה שישנה פריצה כפי שחששתי….

זה הזמן שכלל הלקוחות יבקשו גם אימות ד�� שלבי בדומה לאתר GoDaddy.

הסיבה שאנשים בוחרים בהם היא אכן בגלל מחיר חידוש דומיין זול.

וואו איזה טירוף, תקופה שאני לא מצליח לגשת לממשק הניהול של הדומיין שלי וכשפניתי אליהם בצאט אמרו שבדיוק עושים שידרוג קושחה. לא יאומן, איך אפשר לשקר ככה ללקוח שלך? עדיף שיודו זה פגיעה נוספת באמון. מזל שנתקלתי במאמר זה ממש במקרה, על כן תודה גדולה!

בהמשך לתגובתי מאתמול, אני חוזר אליכם עם עדכון, ראו איך חברת box משקרת במצח נחושה ללקוחתיה (אני ביניהם), זוהי תגובה של שירות הלקוחות שלהם בצ'אט:

שם הנציג: ברוך

תאריך: 24.6.18

"לקוח יקר

בשל שדרוג והקשחת מערך האבטחה של מערכת הדומיינים בחברה, נראה שישנם כתובות שלא מקבלות גישה לניהול הדומיין.

במקרה זה, ניתן לפנות אל צוות התמיכה על מנת לבצע עדכוני רשומות במייל [email protected] מהמייל המופיע בכרטיס הלקוח.

אם יש לך כתובת IP קבועה אנא השב להודעה זו עם הכתובת ואנו נאפשר לך גישה בהקדם.

אנו מתנצלים על חוסר הנוחות הזמני."

לא להאמין, אני מאחל להם "תביעה" מהנה על ידי הלקוחות ה"חזקים" יותר. השקר וההסתרה מאוד מקוממים כיוון שלקוחותיהם גם היו בסיכון וגם לא יכולים לשנות רשומות בדומיין שלהם.

תודה שוב לרן בר זיק שסייע לי באופן אישי על ידי פרסום המאמר לעיל וחשיפת הנושא. תבורך.

בבקשה גם תסביר כיצד לתקן כאלה דברים