במדריך קצר זה אני מסביר איך שולחים דואר לתיבת הדלפות של ארגון חברה אזרחית או עיתון או מתקשרים ללא האזנה. המטרה היא למנוע מכל צד שלישי לתקשורת למצוא אתכם. בין אם מדובר בגוף משטרתי או בטחוני. חילקתי את המדריך לכמה רמות, כאשר עדיף לפעול לפי הרמה המקסימלית שמתאימה לכם מבחינת כישורים טכניים ויכולת ניידות.

ממה אנחנו חוששים?

הדלפה והעברת מידע לגורמי חברה אזרחית ועיתונאים היא סם החיים של חברה דמוקרטית. בעידן האינטרנט, ההדלפות מתבצעות באמצעי קשר דיגיטליים. זה יכול להיות דיאם, הודעה בפייסבוק מסנג׳ר, ווטסאפ וכמובן אמצעי קשר ידוע כמו מייל או טופס צור קשר.

האמצעים האלו ניתנים למעקב והאזנה. למשל, אם שלחתי הודעה פרטית בפייסבוק או אפילו בווטסאפ ממחשב של העבודה וברשת של העבודה, המעביד עלול לדעת מי ביצע את ההדלפה וההדלפה עלולה לגרור ענישה אזרחית ופלילית. אם אנו שולחים מידע מהמחשב האישי שלנו או מהטלפון האישי שלנו באמצעות ספק האינטרנט שלנו, ברוב המדינות הדמוקרטיות אנו חסינים מגילוי כיוון שברוב המדינות הדמוקרטיות השלטונות אינם מפעילים כלים טכנולוגיים מתקדמים וסוכנויות מודיעין כדי לגלות את המדליף. אבל במדינה שבה לכל שר זוטר, חבר כנסת או אפילו מעביד מקושר יש יכולת להפעיל את סוכנויות המשטר כרצונו, חייבים להפעיל אמצעים כנגד מעקב על מנת למנוע או לפחות לצמצם את הסיכון.

באיזה הגנה כדאי לנקוט

כדאי לנקוט ולפעול לפי ההגנה המתקדמת. אבל לא לכולנו יש את אות כישורים טכנולוגיים או יכולת טכנולוגית. ניתן ללמוד את הכל ובמדריך שמתי קישורים ללמידה נוספת (בעברית) ואם אתם עוסקים במידע רגיש – אנא הקפידו להשתמש בהגנה המתקדמת.

הגנה בסיסית

תקשורת: לא ממחשב המעסיק

לא לבצע שום התקשרות ממחשב או טלפון שמשויכים לעבודה או ניתנו לכם על ידי העבודה. מעסיקים, גם המדינה, יכולים להתקין במחשבים שהם מספקים לעובדים תוכנות או אמצעי מעקב.

לעתים אפשר להסתפק במחשב או בטלפון הרגיל שלכם, אבל אם יש לכם יכולת טכנית והמידע שיש בידכם רגיש במיוחד, כדאי להשתמש בסביבה חד פעמית לפי מה שמפורט בהגנה המתקדמת.

תקשורת: לא ברשת של העבודה

לא לבצע שום תקשורת מרשת אלחוטית של העבודה. גם ממחשב או טלפון שלכם. מי ששולט על הרשת לא יכול תמיד לדעת מה המידע שאתם שולחים, אבל כן יכול לדעת לאן אתם מתחברים. בצעו את התקשורת מרשת שהיא לא של העבודה. עדיף רשת ציבורית פתוחה שאינה מצריכה רישום (כמו רשת של ספריה, בית קפה, תחנת דלק או רשת עירונית). נרחיב על כך בהמשך – אך כל רשת שהיא, גם זו של הבית, עדיפה על פני רשת של העבודה.

מייל: לא ממייל של הספקית או העבודה אלא מספק מייל מאובטח בינלאומי

במידה ואתם שולחים את המידע במייל, לא להשתמש בכתובת מייל של העבודה או של ספק האינטרנט (למשל פרטנר או בזק בינלאומי) אלא רק בספקים בינלאומיים. ספקים ישראלים נדרשים לשלוח את כל המידע על פי חוק לגופי בטחון וכן יותר רגישים לצווים רשמיים או לא רשמיים. שימוש בספק בינלאומי שפחות רגיש לדרישות של הממשלה הישראלית. מומלץ להשתמש במייל מאובטח (לא בג׳ימייל) ואנו נדון בכך בצעדי ההגנה הטובה. בכל מקרה אל תשתמשו במייל הספקית ובטח שלא במייל העבודה.

רובד ההגנה הבסיסית ישים אתכם במצב סביר, אך מומלץ להשקיע ולשדרג להגנה טובה.

הגנה טובה

תקשורת: שימוש ב-VPN בינלאומי ללא לוגים

שימוש בספק VPN לפני שמתחברים לרשת על מנת לבצע את ההדלפה (בין אם מדובר במילוי טופס אונליין או התחברות לג׳ימייל על מנת לשלוח את החומרים). ספקיות אינטרנט מחויבות על פי חוק לאגור ולשלוח את נתוני התקשורת שלכם. כך אם אתם נכנסים לאתר של ארגון העוסק בהדלפות, אפשר לדעת את זה. אם למשל התוקף יודע שהודלף מסמך בחודש מרץ, הוא יכול לדרוש מסוכנות המודיעין רשימה של כל האנשים שנכנסו בחודש הזה ולראות מי מהרשימה המצומצמת הזו נחשף לחומרים או עובד מדינה.

דרך טובה להגן על עצמנו היא להשתמש ב-VPN ללא לוגים. התקנת VPN היא פשוטה מאוד וקלה גם לאנשים לא טכניים. באתר הזה ישנה רשימה של ספקי VPN: https://www.vpnmentor.com/blog/best-no-log-vpns/ אני באופן אישי מעדיף להשתמש בפרוטון – יש לו תוכנית חינמית.

השתמשו ב-VPN באופן סדיר ובמיוחד כשאתם נכנסים לאתרי חברה אזרחית אבל גם באופן שוטף על מנת לטשטש זהות.

הסבר על VPN: https://internet-israel.com/?p=10113

סרטון התקנה על טלפון נייד

סרטון התקנה על מחשב:

שימו לב שמומלץ לשלב את ה-VPN עם Tor ועל כך מוסבר בהמשך. זה לא קשה מבחינה טכנית. אם אתם יכולים להתקין VPN, אתם יכולים גם להשתמש ב-Tor שהוא פשוט אפליקציה נוספת.

מייל: שימוש במייל שאינו ג׳ימייל הכולל הצפנה מובנית

גוגל הוא שירות מייל מצוין אך יש איתו כמה בעיות משמעותיות:

1. המייל אינו מוצפן, כך שחברת גוגל יכולה לדעת בכל רגע נתון מה תוכן התיבה ולאן נשלחו המיילים.

2. גוגל היא חברה שיש לה אינטרסים מסחריים בישראל וחשופה ללחצים מהממשלה הישראלית וכן יש סיכוי שתציית לצווים ישראלים.

הפתרון הוא שימוש בספק מייל שמשתמש בהצפנה כך שהוא אינו יכול לדעת מה תוכן המיילים בתיבה שהוא מאחסן. התכונה הזו נקראת zero access encryption ויש לא מעט ספקי מייל התומכים בה. לפרוטון מייל יש תוכנית חינמית. אך יש גם ספקי מייל אחרים.

גם אם שלטונות ישראל יוציאו צו לפרוטון או לספק אחר התומך ב-zero access encryption. כל מה שהם יקבלו זה הודעה שאין יכולת לפרוטון לדעת מה קורה בתיבה שלהם.

שימו לב שגם הגוף או העיתונאי שאליו אתם שולחים את המידע צריך להיות עם שירות מייל כזה התומך בהצפנה מובנית. במידה ולא, ישנה אפשרות לשלוח בכל שירות מייל מאובטח מייל מאובטח בסיסמה שעליכם לשלוח לגוף. תוקף המייל יפוג אחרי תקופה שתגדירו והוא יישמר על השרתים של המייל המאובטח.

רובד ההגנה הזה מספק הגנה גם במשטרים יותר דכאניים.

הגנה מתקדמת

שימוש ב-Tor

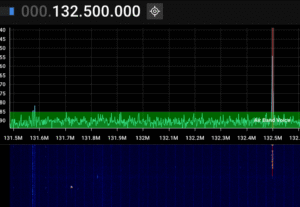

בעוד VPN הוא כלי נהדר שיכול למנוע התערבות בתקשורת, הוא עדיין לא כלי מושלם לפרטיות. יש סיכוי שהלוגים של ספק ה-VPN ידלפו למשל. הכלי הטוב ביותר לפרטיות הוא Tor ואפשר להפעיל אותו בקלות באמצעות דפדפן Tor. מומלץ לשלב בין השניים. להפעיל VPN ואז להתחבר עם Tor. זה מונע דה פקטו גילוי על ידי ממשלת ישראל. גם אם הם יניחו את טלפיהם על הלוגים של ה-VPN, הם רק יראו שהתחברת ל-Tor. אם הם ישיגו את הלוגים של אתר האינטרנט של ארגון החברה האזרחית, הם יראו שהיה חיבור מ-Tor, אך לא יהיה רמז ל-VPN.

מדובר בתוכנה קלה מאוד להתקנה:

שימוש ברשת שאינה מקושרת אלינו

במידה ואתם משתמשים ב-Tor וב-VPN. מומלץ מאוד גם לקחת עוד צעד אחד קדימה ולנסות להתחבר מרשת שאינה קשורה אליכם – למשל רשת של אוניברסיטה, נמל תעופה, ספריה, בית קפה או כל רשת פתוחה אחרת שאינה יכולה להיות מקושרת אליכם. שימו לב שפתרון של שימוש בכרטיס פריפייד הוא בעייתי כיוון שוא נכנס למכשיר שאליו נכנס הסים ״שלך״ לפני דקה. אז זה ניתן לקישור ברגע ברמת הרשת.

שימו לב להשתמש ברשת ציבורית שאינה מצריכה רישום ואינה נמצאת במקום שבו אתם יכולים להיות מצולמים.

שימוש ב-PGP

פרוטוקול PGP יכול להגן עליכם גם אחרי שהמייל שלכם נשלח וימנע ממי שאין לו את המפתח הפרטי לקרוא את תוכל המייל. אם הארגון החברה האזרחית מפעיל PGP ומספק מפתח פומבי, השתמשו ב-PGP.

במידה והארגון מספר כתובת מייל שזהה לספק שלכם (פרוטון למשל, או startmail) אין צורך לעשות דבר, המייל יוצפן באופן אוטומטי. במידה ולא, עליכם לצרף את המפתח הציבורי ל-Keyring שלכם ולשלוח את המפתח הציבורי שלכם יחד עם המייל הראשוני – כאן יש הסבר איך עושים את זה.

שימוש ב-Tails

מערכת ההפעלה שלכם או הטלפון שלכם יכולים להסגיר עקבות. שימוש ב-Tails שהיא מערכת הפעלה נטענת על דיסק שאינה אוספת מידע יבטיח שגם אם מישהו יחשוד בכם וישיגו צו חיפוש למחשב שלכם, לא ימצאו דבר. שימוש ב-Tails הוא פשוט וקל והמערכת כבר כוללת בתוכה Tor.

כאן יש מדריך מסודר לשימוש ב-Tails

אם אתם מרגישים מאוימים במידה כזו שאתם צריכים את הכלים האלו, צרו קשר באמצעות תיבת קשר שנמצאת באתר של ארגון החברה האזרחית בעודכם משתמשים ב-Tails וב-Tor יחד עם VPN.

שימוש בכלים האלו יצמם משמעותית את הסיכון גילוי שלכם על ידי האזנה. זה לא ימנע כמובן פעולות חקירה אחרות – כמו למשל זימון לחקירה של כל מי שהיתה לו גישה לחומר או הדלפה של המידע מארגון החברה האזרחית. המדריך יצמצם את האפשרות שלכם להכנס לרשימת החשודים כתוצאה מהאזנה אבל אם אתם תמיד תהיו ברשימת החשודים המיידית כיוון שלמשל רק לכם ולעוד מספר קטן של אנשים היתה גישה לחומר – המדריך לא יסייע לכם.

אני מודה מאוד לנעם רותם, רן לוקאר וד״ר ארז ויסברד על תרומתם למדריך. שגיאות, אם יש, הן עלי כמובן.

2 תגובות

הפתרון של VPN הוא לא טוב, כי אי אפשר לסמוך גם על אלא שאומרים שהם לא שומרים לוגים שזה באמת מה שהם עושים. הפתרון הנכון זה TOR ואין סיבה לא להשתמש בו.ץ, זה די פשוט.

כאן יש מדריך מסודר לשימוש ב-Tails.

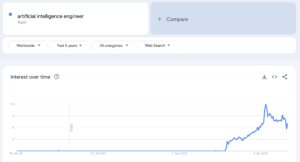

הכתבה שם למנויים בלבד.