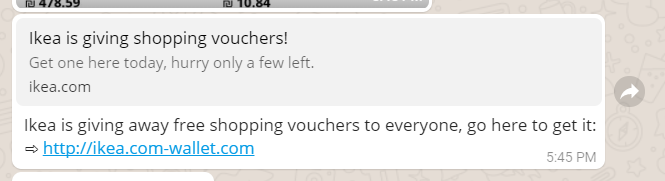

בשבוע שבועיים האחרונים אזרחי ישראל מוצפים בסמסים מפתים המציעים להם הצעות מעניינות. שני אנשים פנו אלי בנוגע להצעות האלו . הדס מאירי רונן (ההצעה מחברת דלתא) וכן אפרת בר סיני, מהתוכנית חי בלילה (ערוץ 12). עבודה מחקר קצרצרה ולא מסובכת חשפה בפני דרך תקיפה ומקורית. אבל ראשית, למי שהתמזל מזלו ולא נתקל בסמסים האלו – הנה דוגמה:

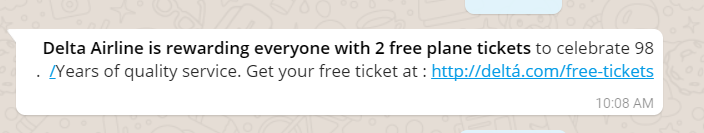

רבים מתפתים. כשהם נכנסים לאתרים האלו הם רואים תגובות פייסבוק עם שלל אנשים מחייכים מחזיקים בטובין שהתקבלו כביכול מהאתר וכן מונה של מספרי מתנות שהולך ויורד.

הם נשאלים מספר שאלות קצרות, עובר פרק זמן מסוים ואז הם נדרשים לשלוח 15 ווטסאפים לאחרים על מנת להזמין אותם לאתר.

אך אויה! אחרי שהמשתמש התמים עשה את חלקו, לחץ 15 פעמים על כפתור ההזמנה והספים את חבריו, הוא מועבר אחר כבוד לאתר שבו הוא אמור לקבל את הזכייה. אך במקום להיות מועבר לאתר עם משמעות הוא מגיע למנוע החיפוש 'בינג' של מיקרוסופט או לעמוד הראשי של 'עלי אקספרס'. מדהים, לא?

הקוראים הציניים יותר מבינים כבר שמדובר במרמה. אבל איזו מרמה? בדרך כלל מרמות או התקפות כאלו של דפים מזויפים, מנסים לשכנע את הגולש לתת את פרטי כרטיס האשראי שלו, או התקנת תוכנה זדונית. כאן בעצם כלום לא קורה (לפעמים, יש אתרים שכן מנסים). הגולש האומלל, אחרי שהספים את כל חבריו, נזרק מהאתר. אז מה בדיוק הולך פה?

ההתקפה עצמה

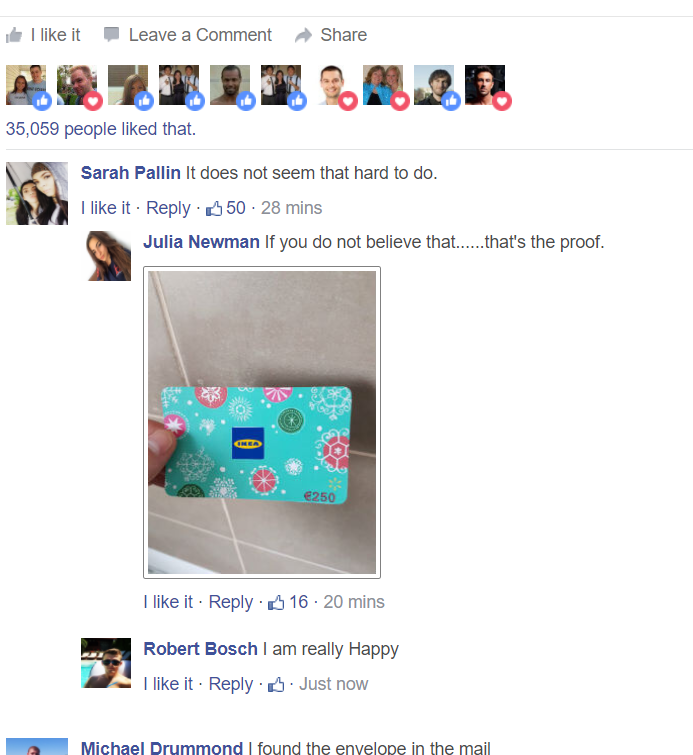

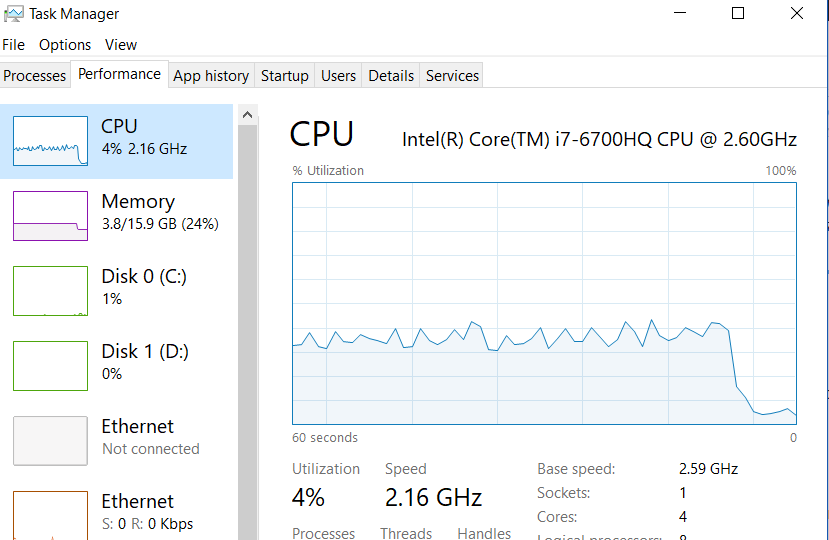

זה מה שיפה, מדובר במרמה ע-נ-ק-י-ת מההתחלה ועד הסוף. המטרה של האתר היא אחת: לכרות מטבע קריפטוגרפי. על מנת לעשות את זה, האתר מריץ קוד ג'אווהסקריפט שמשתמש במחשב של מי שנמצא באתר על מנת לבצע פעולת כריה של מטבע קריפטוגרפי (כנראה neo). פעולת הכריה בעצם משתמשת במשאבי מעבד (CPU) וחשמל כדי לייצר רווח מיידי לתוקף.

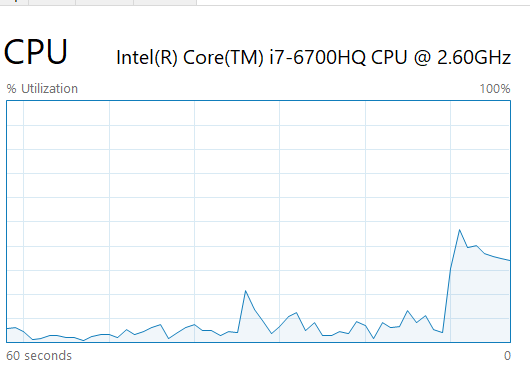

קל מאוד לראות את זה באמצעות מבט על ה-CPU כאשר נכנסים ויוצאים מהאתר:

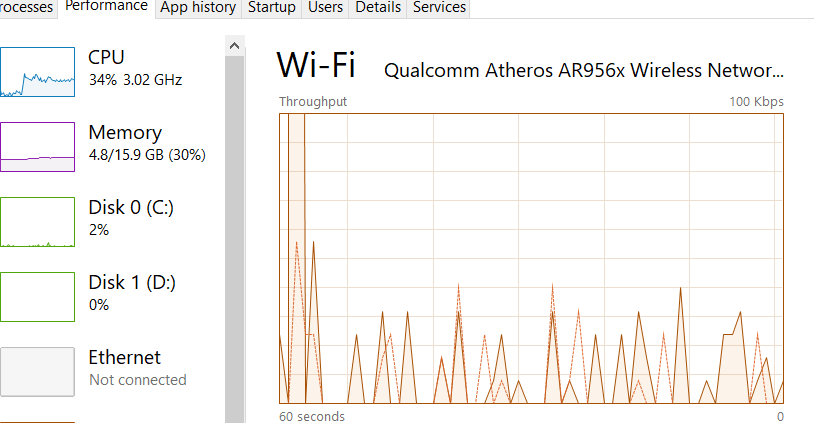

גם אם נסתכל על צריכת הנתונים נוכל לראות את זה, אבל קצת פחות בקלות:

מי נפגע?

מה שיפה בהתקפה הזו הוא שהפגיעה בגולשים קלה יחסית – מה שקורה הוא התחממות של הטלפון, אובדן בטריה והספמת החברים וכמובן בזבוז הזמן. מבחינת התוקף מדובר ברווח גדול: באפס השקעה הוא מקבל עשרות אלפים או אפילו מאות אלפי מחשבים שעובדים בשבילו וכורים בשבילו ללא בעיות. זה רווח של עשרות אלפי דולרים להתקפה. הרבה יותר מוצלח מהשמדת הדיסק הקשיח.

האתרים התוקפים מלאים בכל מיני התקנים שנועדו להסוות את הפעילות שלהם. עבור חלק מהם, כניסה באמצעות מחשב רגיל לא תעבוד. יש באתר סקריפט שמציג דף תקול עבור כל מי שמגיע ממחשב רגיל. באתרים אחרים יש סקריפט שמונע הפעלה של כלי המפתחים של הדפדפן (למרות שניתן לעקוף אותו)

הכתובת המזויפת בהודעת השרשרת

הכתובות המופיעות בהודעת השרשרת מזויפות כמובן. או באמצעות התקפת punycode – שימוש באותיות דומות לשפה האנגלית כמו deltá.com (שימו לב לגרש מעל ה-a). או סתם הטעיה כמו ikea.com-wallet.com שזה הדומיין com-wallet ולא ikea. עד כאן מדובר בהתקפות סטנדרטיות.

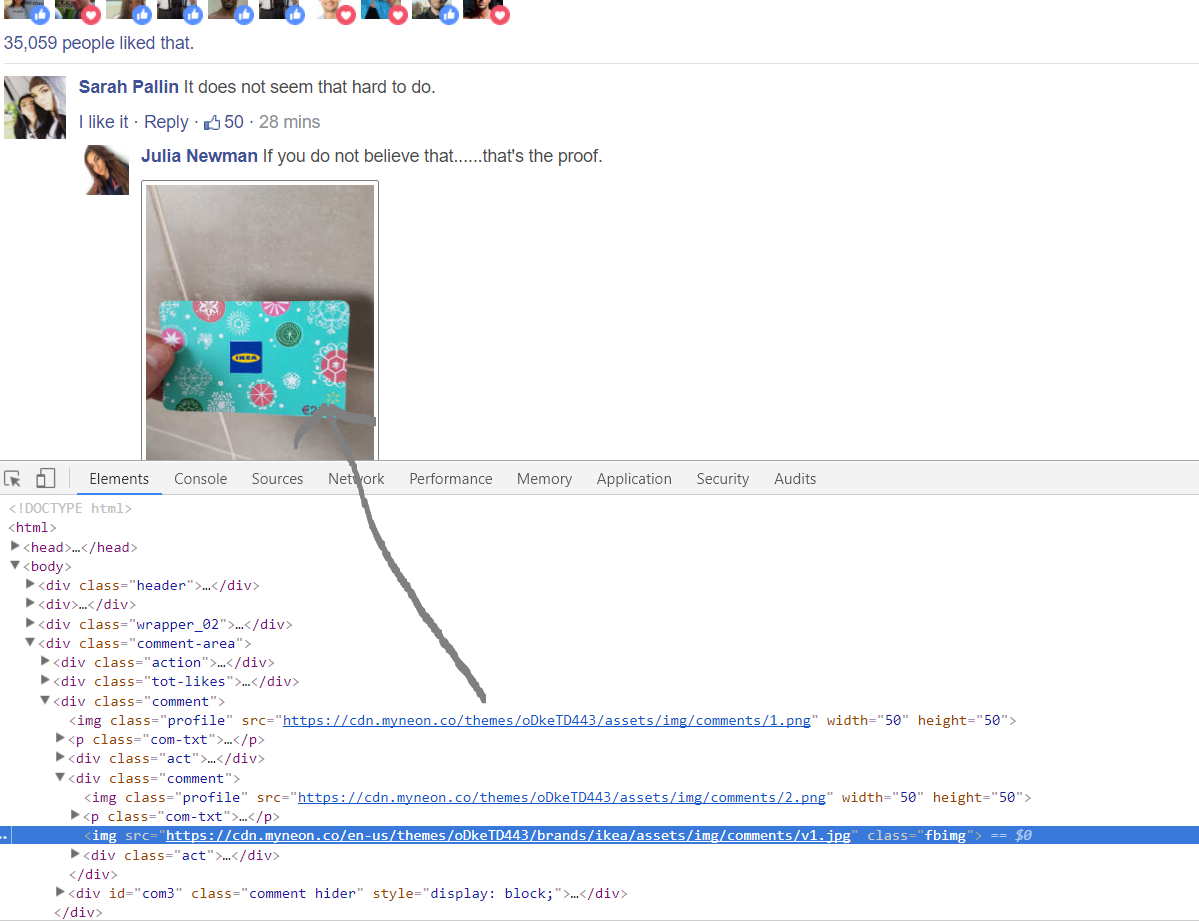

תגובות הפייסבוק המזויפות באתר עצמו

באתר עצמו רואים תגובות פייסבוק של אנשים מאושרים שזכו בפרס, אך התגובות לא מגיעות מפייסבוק. הם נוצרו מקוד מזויף שמדמה תגובות פייסבוק.

איך מתגוננים

לשנן שוב ושוב את המשפט: אין מתנות חינם. זה כלל שמנחה אותי תמיד. לא הגרלות פייסבוק ולא הגרלות אחרות. רק הגרלות מפוקחות על ידי משרד רואה חשבון מוכר ונעשות על ידי חברה ישראלית הן הגרלות שכדאי להשתתף בהן (אם יש לכם כוח, לי אין). אם משהו נשמע טוב מכדי להיות אמיתי, הוא כנראה לא אמיתי.

הערה

התוקפים הסירו את הסקריפט הזה, יש מצב שמדובר בפיצ'ר ניסיוני של התוקפים.

12 תגובות

מומלץ להתקין תוסף שחוסמים מיינרים למיניהם, זה כבר נהיה מכה.

מה עושים אם פתחתי. סגרתי הדפדפן. אתחלתי אותו. מספיק?

כן.

האם יש השפעות לטווח ארוך לאהבלים כמוני שנפלו בפח?

לפי בדיקה שלי אתמול בערב לאחר הפרסום ל-15 אנשים אתה מובל לminer של אתר coin-hive. הפקודה שהורצה הייתה עם Anonymouse ו-id ספציפי. בבדיקה מול ה-manual באתר של coin-hive נמצא כי הפקודה הנ"ל אינה פעילה דרך מכשירים סלולריאיים אלא רק ע"י מחשב. כמו כן מדובר ב-monero ולא ב-neo.

מעניין, אפילו מאוד.

אני ראיתי סקריפט אחר, לא המוכר של coinhive, אחרי שעה או שעתיים נכנסתי שוב וראיתי שאין סקריפט כריה בכלל. יש סיכוי שהם מחליפים שם סקריפטים?

ה-id הספציפי עושה את התעלול הזה בלא מעט אתרים. יכול מאוד להיות שמחליפים שם מקורות כדי לא להתגלות ע"י האתרים (מנוגד למדיניות coinhive לדוגמא כל עסק הכרייה ללא יידוע וכו')

איך אפשר לנטרל את ה-developer tools?

ואיך אפשר לעקוף את הנטרול?

אני אכתוב על זה בפוסט נפרד. מבטיח.

ממתין בקוצר רוח.

אם נכנסתי דרך הפון כמו כל מישהו תמים.. הפצתי את חלק מהקישורים, באמצע כבר הבנתי שזה בולשיט…

יצאתי מכרום וסגרתי אותו

האם נגרם לי נזק למכשיר?

היי, קצת לא קשור אבל קשור..

מה דעתך על דפדפן Brave?